区块链作为一种崭新的、颠覆性的技术,是国内外活跃的研究领域和毕业设计选题方向。 本文列出最新的一组区块链方面的论文,希望可以对选择区块链毕业设计的同学们有所帮助, 这是汇智网编辑整理的区块链毕业设计论文系列中的第24篇。

本文整理了最新的可用于区块链毕业设计的参考论文,如果需要访问区块链毕业设计必读 论文系列的最新文章,可以持续关注我们的博客, 或加入QQ群:532241998。

1、针对比特币闪电网络的一种系统化攻击

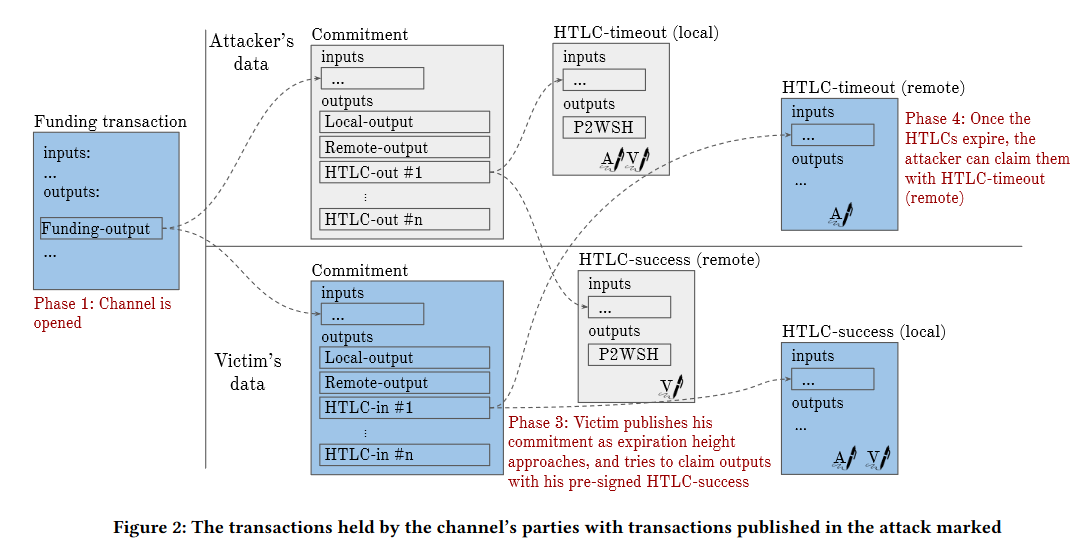

闪电网络承诺解决比特币的可伸缩性问题,这种第二层解决方案的运作依赖于 参与各方在区块链上索回资金的能力,一个假设是这种行为并不常见。对此存在 的一个风险在于协议上的大范围系统化攻击可能触发很多闪电通道立刻关闭, 从而导致区块链上短时间内产生大量的交易而无法正确结算,攻击者借此机会 盗取资金。

论文探讨了这种攻击的细节并评估了其攻击成本以及对比特币和闪电网络的 总体影响。论文表明,一个攻击者能够同时让受害节点过载比特币区块链并 盗取锁定在闪电通道中的资金。论文进一步利用手续费估算机制审查了闪电 节点的交互,结果表明攻击者能够连续不断地降低受害节点尝试恢复其资金 的交易手续费,并最终实现只有少量区块可用于闪电交易。

论文描述的攻击可以进一步简化,因为闪电协议允许攻击者增加其 自有交易的手续费。实践表明大部分节点都会允许未知来源的通道 开启请求,因此容易受到论文描述的这种攻击。我们对比了闪电 网络协议的几种不同实现并审查了上述攻击对不同实现的影响。在论文 的最后,我们提出了应对这种攻击的方案。

论文PDF下载:Flood & Loot: A Systemic Attack On The Lightning Network

2、利用比特币测试网作为双向僵尸网络的指挥控制系统

在过去20年中,接入互联网的设备数量呈指数级增长。僵尸网络得益于这种增长从而 扩大了其规模并提升了其攻击能力。不过僵尸网络的指挥控制系统(C&C)依然存在 一个弱点 —— 它们通常使用中心化服务或者需要一个复杂的基础设施来运营。

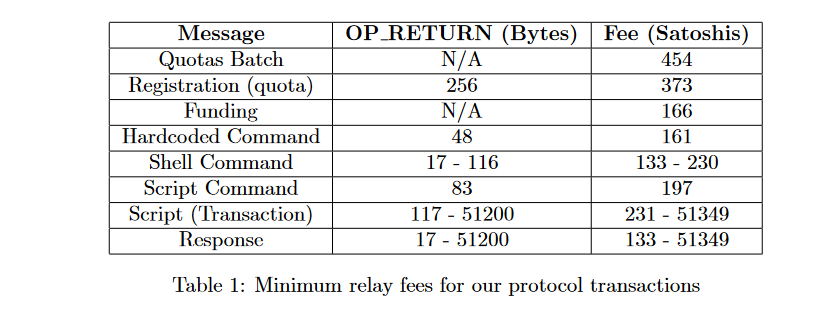

近年来日益流行的区块链技术可能给了僵尸网络一个强大的工具使其更难以被摧毁。 最近的研究表明将指挥控制命令嵌入比特币交易是可能的,这使得它们几乎不可能被 阻断。然而区块链交易有成本并且只能传输有限数量的数据,因此只有从僵尸主控机(botmaster) 到僵尸主机(bot)的消息是利用比特币区块链 传送的,而僵尸主机之间的通信采用外部通道 完成。并且出于同样的原因,基于比特币的消息是明文传送的。

在论文中,我们展示了适用比特币测试网可以解决以上局限性并实现僵尸主控机 和僵尸主机之间的免费、双向、加密的指挥控制通道。论文提出了一种通信协议并 分析了其在现实生活中的可行性。结果表明论文提出的方案可以让僵尸主控机构建 一个鲁棒的、难以摧毁的指挥控制系统,并且几乎没什么成本,因此这表明我们需要 认真对待这种真实的威胁。

论文PDF下载:Leveraging Bitcoin Testnet for Bidirectional Botnet Command and Control Systems

3、利用许可制区块链实现基于属性的分布式访问控制系统

审计是计算机系统中的一种基本安全控制手段,通过跟踪所有的合法及非法访问尝试。 区块链技术能够提供访问控制系统要求的可信审计性。

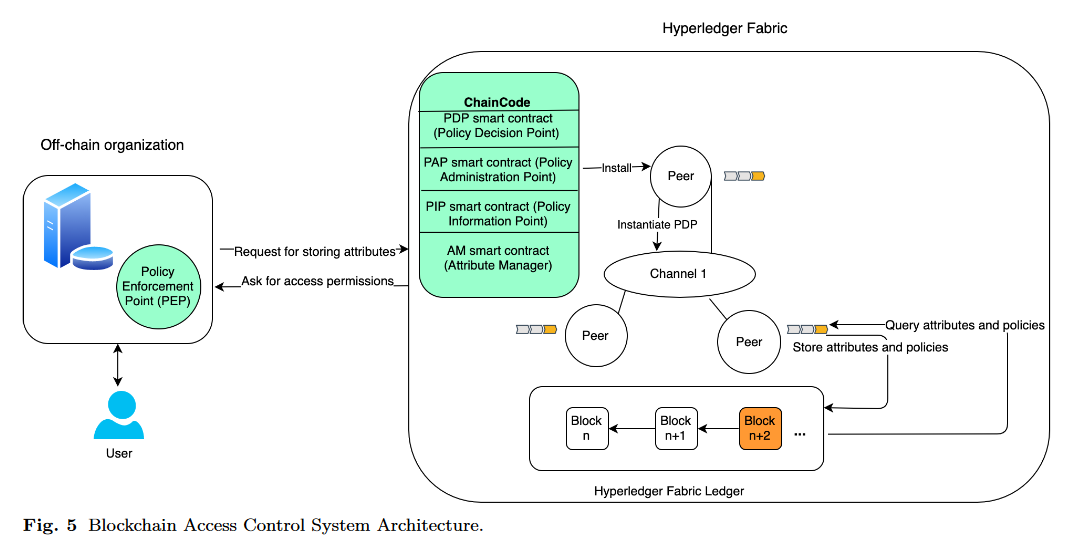

在论文中,我们提出了一种基于区块链的分布式ABAC(基于属性的访问控制)系统, 可以对访问尝试进行可信审计。除了可审计性,论文提出的系统提供了一种透明性, 访问请求者和资源所有者都可以从这一透明性中获益。我们提出了基于Hyperledger Fabric 实现的系统架构,能够实现高性能并且计算开销很低。

论文提出的解决方案通过一个独立数字图书馆用例进行了验证,并对所实现的系统进行了性能分析, 其中考虑了不同的共识机制和数据库。实验结果表明我们提出的系统在200TPS发送速率下可以 处理5000个访问请求,延时为0.3秒。

论文PDF下载:Distributed Attribute-Based Access Control System Using a Permissioned Blockchain

4、一种利用以太坊和雾计算实现的IoT设备监视的可伸缩架构

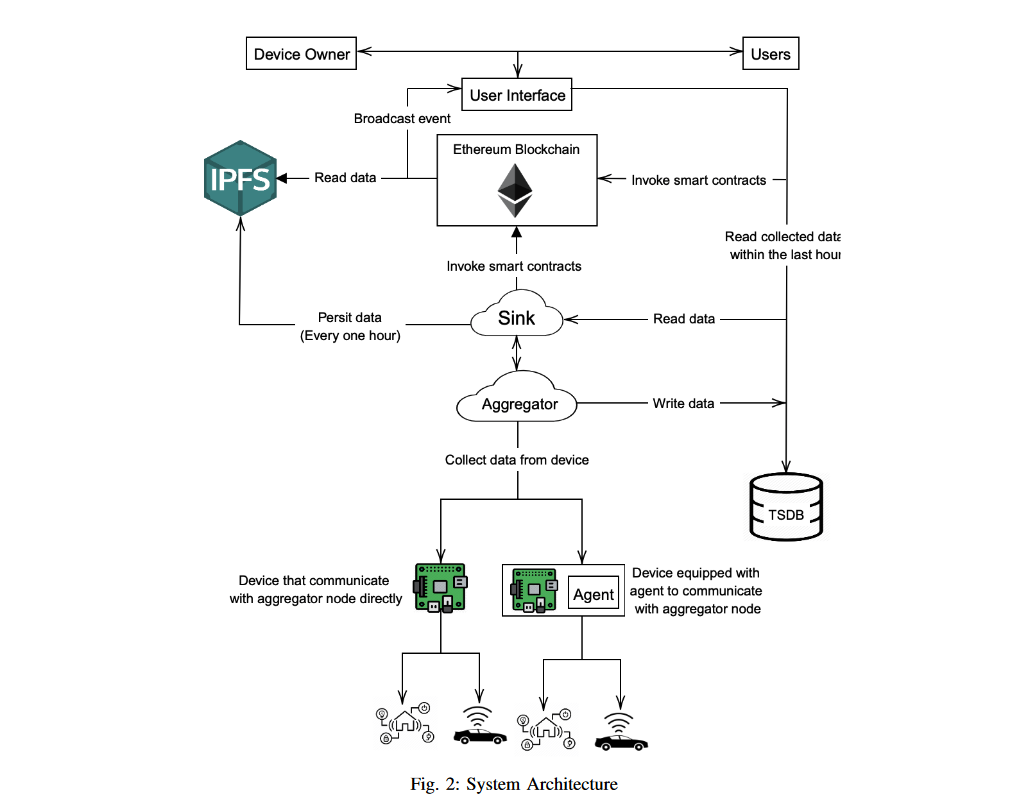

随着近年来物联网的发展,亿万个资源有限的设备通过互联网连接起来。监控 海量的异构IoT设备(通信协议、数据格式各有不同)非常具有挑战性。目前 大部分IoT设备监视方案都依赖于中心化架构,但这存在一些固有的缺点,例如 容易受到安全攻击、缺少数据隐私、数据被非法篡改等。因此,需要一种新的 去中心化的方案来解决这些问题。

区块链是实现去中心化的最有希望的技术之一。为了解决资源有限的IoT设备 的通信成本和算力限制问题,可以适用雾计算来降低通信延迟并提供更好的 网络可伸缩性。

在论文中,我们提出了一种基于以太坊区块链 的可伸缩架构,使用雾计算监视IoT 设备。为了展示所提议方案的可行性和可用性,我们利用以太坊智能合约实现 了一个概念验证原型。在论文的最后,我们进行了综合评估,结果表明论文 提出的方案适用于资源受限的IoT设备并且具有优良的可伸缩性。

论文PDF下载:A Scalable Architecture for Monitoring IoT Devices Using Ethereum and Fog Computing

5、DEPOSafe:解密以太坊智能合约的假存漏洞

由于区块链技术及相关生态系统的发展,近年来数字加密货币的应用呈指数级增长。 除了比特币,在区块链上已经发行了成千上万种数字加密货币,也出现了数百个 数字加密货币交易所来解决数字资产的交易问题。数字加密货币的蓬勃发展也吸引 了攻击者的注意。假存(Fake Deposit)作为与交易所和代币相关的最具代表性的 一种漏洞,频繁出现在区块链生态系统中并导致大量资金损失。然而,除了一些 安全报告,社区还缺乏对这一漏洞的理解,例如其规模和影响。

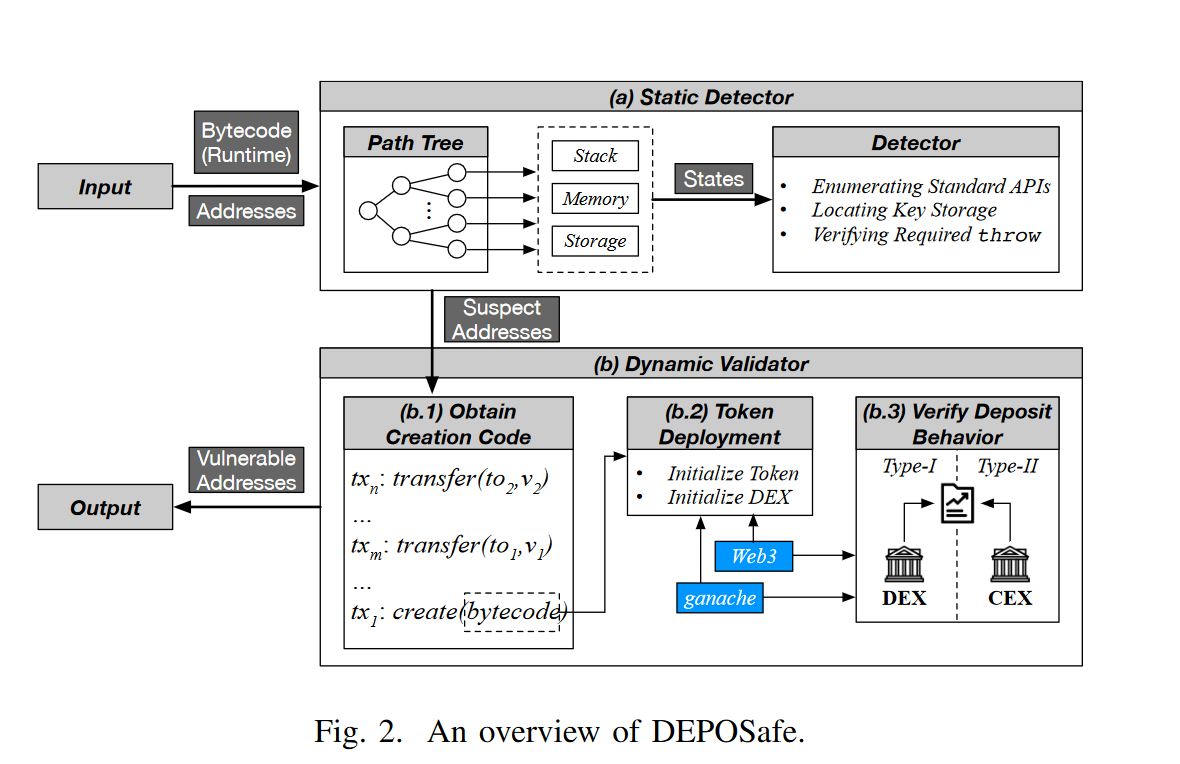

在论文种,我们首先解密了假存漏洞的原理。基于对假存模式的总结,我们实现了 DEPOSafe,一个可以检测并验证(利用)ERC-20智能合约种的假存漏洞的自动化工具。 DEPOSafe利用的一些关键技术包括基于符号化执行的静态分析以及基于行为建模的 动态验证。我们利用DEPOSafe处理了176000个ERC-20智能合约,识别出超过7000个 存在漏洞的合约。我们的发现表明识别并阻止假存漏洞的紧迫性。

论文PDF下载:DEPOSafe: Demystifying the Fake Deposit Vulnerability in Ethereum Smart Contracts

汇智网区块链论文集链接:

一 | 二 | 三 | 四 | 五 | 六 | 七 | 八 | 九 | 十 | 十一 | 十二 | 十三 | 十四 | 十五 | 十六 | 十七 | 十八 | 十九 | 二十 | 二十一 | 二十二 | 二十三

汇智网原创,转载请标明出处。